Amenazas en la red

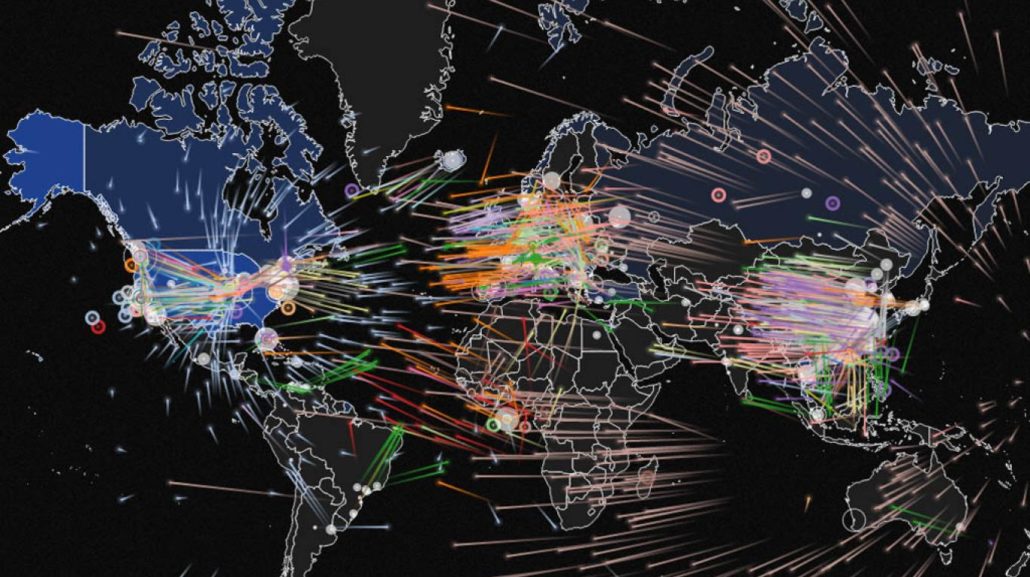

Son multitud de ataques los que se reciben a diario en los servidores y equipos de todo el mundo. En la siguiente imagen podemos ver un ejemplo real de los ataques en red de los principales servidores del mundo. En muchos firewalls corporativos se pueden observar los ataques que se están recibiendo aportando información de dónde procede el ataque, de qué puerto, etc. Pero…. ¿Qué buscan los ataques informáticos?, ¿Qué es un virus?, ¿Qué es un malware?

Los ataques informáticos buscan fines económicos y fama (piratas informáticos) o por el contrario, los hackers de sombrero blanco buscan las fallas de seguridad que tiene una red corporativa para posteriormente intentar mitigar las vulnerabilidades encontradas.

Los virus informáticos son sencillamente programas maliciosos (malware) que infectan a otros archivos del sistema con intención de modificarlo o dañarlo y para ello el usuario debe ejecutar el archivo que contiene el virus. Dicha infección consiste en incrustar su código malicioso en el interior del archivo “víctima” (normalmente un ejecutable) de forma que a partir de ese momento dicho ejecutable pasa a ser portador del virus y, por tanto, una nueva fuente de infección. Buscan las vulnerabilidades de un software y alteran el funcionamiento sin permisos. Principalmente son con fines maliciosos y se suelen ocultar para evitar su eliminación.

Read more