La comunicación de crisis cibernética es una de las capacidades más críticas durante un incidente de seguridad. En las primeras 24 horas, el comité de dirección debe transmitir control, proteger la continuidad del negocio y evitar que la incertidumbre se convierta en daño reputacional.

En una crisis cibernética, el problema técnico rara vez es el único problema. La diferencia entre un incidente duro y una crisis total suele decidirse en la comunicación del primer día.

Para un comité de dirección, esas primeras horas no van de “explicar ciberseguridad”, sino de proteger cuatro activos críticos al mismo tiempo:

- Continuidad de negocio.

- Confianza de clientes.

- Cumplimiento regulatorio.

- Reputación corporativa.

Si la narrativa la define el rumor, el coste se multiplica.

Esta guía está pensada para dirección general, CISO, responsables de comunicación, legal, compliance y liderazgo ejecutivo. Explica qué comunicar, a quién, en qué orden y con qué nivel de certeza cuando todavía faltan datos.

Regla marco: en las primeras 24 horas no comunicas certezas, comunicas control

En un ciberincidente temprano existe incertidumbre estructural. Es normal no saber aún el alcance final, el vector exacto, el impacto completo sobre datos o el tiempo real de recuperación.

Lo que sí debe existir desde el principio es una señal inequívoca de gobierno.

El mensaje directivo inicial debe sostener cuatro ideas:

- Estamos activados: hay estructura de respuesta y responsables claros.

- Estamos priorizando negocio: continuidad, clientes críticos y operaciones esenciales.

- Estamos preservando evidencia y cumplimiento: existe coordinación con legal, forense, compliance y reguladores si aplica.

- Estamos informando con cadencia: no habrá silencio; habrá actualizaciones programadas.

Cuando el comité comunica esto bien, reduce ansiedad interna, baja la especulación y evita decisiones tácticas descoordinadas.

Si tu organización quiere reforzar este enfoque desde dirección, conviene conectarlo con una visión más amplia de ciberresiliencia empresarial y KPIs accionables para consejo.

Las primeras 24 horas, divididas por tramos de decisión

La comunicación de una cibercrisis no debe improvisarse. Debe organizarse por ventanas de decisión. Cada tramo tiene objetivos, públicos y mensajes diferentes.

0–2 horas: activar, contener y ordenar el relato interno

En este tramo no toca “salir a medios”. Toca crear una base de verdad operativa y de mando.

El objetivo es activar la célula de crisis, centralizar decisiones y evitar que cada área comunique por su cuenta.

Qué debe comunicar el comité internamente

- Que el protocolo de gestión de crisis está activado.

- Quién lidera la célula de crisis.

- Qué canales oficiales se usarán.

- Qué canales no deben usarse para compartir información sensible.

- Qué decisiones quedan centralizadas temporalmente.

- Cuándo será la siguiente actualización.

Ejemplo de mensaje interno inicial para dirección ampliada

“Tenemos un incidente de ciberseguridad en investigación activa. La prioridad inicial es proteger la operación, preservar evidencias y asegurar la continuidad de los servicios críticos.

La célula de crisis queda activada y las decisiones operativas se centralizarán temporalmente en el circuito definido. Se emitirá una nueva actualización a las [hora] por este canal.

Hasta entonces, no debe compartirse información no validada fuera de los canales oficiales.”

Aquí el error clásico es dejar un vacío comunicativo. Si no habla la organización, hablará el pasillo.

Este primer tramo debe estar coordinado con los equipos de respuesta a incidentes, legal, comunicación y negocio.

2–6 horas: mapear stakeholders y preparar mensajes por audiencia

Con datos todavía incompletos, ya debe existir un mapa de públicos y un primer paquete de mensajes diferenciados.

La regla es sencilla:

Un solo marco narrativo, múltiples versiones por audiencia.

No es lo mismo informar a un cliente estratégico, a toda la plantilla, a un regulador, a un proveedor crítico o a un medio de comunicación. El fondo debe coincidir; el detalle cambia según la necesidad de acción.

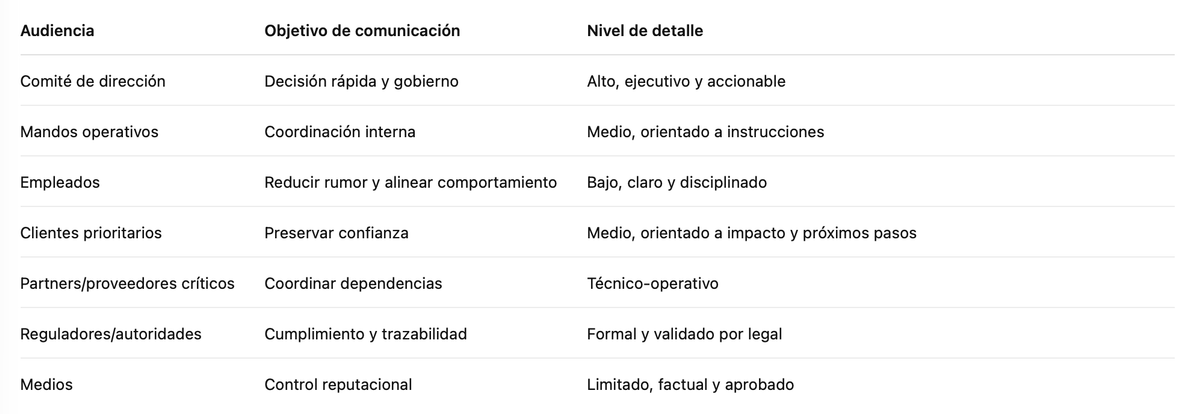

Audiencias mínimas

Si quieres entrenar este tipo de situaciones antes de que ocurra un incidente real, los simulacros o tabletop deben integrarse en una estrategia de continuidad de negocio y consultoría de ciberseguridad.

6–12 horas: primera comunicación externa controlada, si aplica

No todos los incidentes requieren una comunicación pública inmediata. Pero muchos sí exigen contacto temprano con clientes afectados, proveedores críticos, partners, aseguradoras, reguladores o autoridades.

La decisión de comunicar externamente debe tomarse con criterios claros:

- ¿Hay afectación a clientes?

- ¿Hay interrupción de servicio?

- ¿Existe posible exposición de datos personales?

- ¿Hay obligaciones contractuales de notificación?

- ¿Aplica NIS2, DORA, ENS, RGPD u otro marco regulatorio?

- ¿Existe riesgo de filtración pública?

- ¿Hay señales de que el incidente ya circula fuera de la organización?

En sectores regulados, como financiero, salud, energía, industria, SaaS o administración pública, esta decisión debe coordinarse especialmente bien con legal y compliance. Aquí resulta clave alinear la gestión del incidente con obligaciones como DORA, NIS2, ENS o ISO 27001.

Estructura de un primer mensaje externo

Un buen primer mensaje externo debería incluir:

- Reconocimiento del incidente, sin especulación técnica.

- Estado actual operativo, indicando qué servicios podrían verse afectados o no.

- Acciones en curso, como contención, investigación, continuidad y coordinación experta.

- Compromiso de actualización, con una próxima ventana concreta.

- Canal dedicado, para consultas críticas.

Ejemplo de mensaje externo inicial

“Estamos gestionando un incidente de ciberseguridad que se encuentra en fase de investigación activa. Nuestro equipo ha activado los protocolos de respuesta, contención y continuidad para proteger los servicios y reducir cualquier posible impacto.

En este momento, el alcance final todavía está en análisis. Compartiremos una nueva actualización a las [hora] a través de este mismo canal.

Para consultas críticas, se ha habilitado el contacto [canal/contacto].”

Este mensaje no intenta cerrar el incidente. Intenta demostrar control, responsabilidad y cadencia.

12–24 horas: estabilizar narrativa y preparar la segunda ola

En este punto, el comité debe comprobar si la organización comunica con disciplina.

Los objetivos principales son:

- Confirmar que se cumple la cadencia prometida.

- Corregir incoherencias entre áreas.

- Actualizar mensajes según hechos verificados.

- Preparar Q&A ejecutivo.

- Decidir si procede una comunicación pública ampliada.

- Coordinar siguientes 24–72 horas.

Si la comunicación evoluciona al ritmo del incidente, se mantiene la confianza incluso con malas noticias. Si se rompe la cadencia, se interpreta como pérdida de control.

La segunda comunicación suele ser más importante que la primera. La primera demuestra activación. La segunda demuestra gobierno.

Qué comunicar exactamente al comité de dirección

Un formato útil es el brief ejecutivo de una página, actualizado por ciclos. Durante las primeras 24 horas puede actualizarse cada 4 horas o según criticidad.

La clave es evitar reuniones largas, técnicas y difusas. El comité decide mejor cuando recibe contexto accionable, no ruido.

Plantilla de brief ejecutivo para cibercrisis

1. Situación: hechos verificados

- Qué ha ocurrido.

- Cuándo se detectó.

- Qué sistemas, procesos o servicios están confirmados como afectados.

- Qué está todavía en validación.

- Qué hipótesis no deben comunicarse aún.

2. Impacto de negocio

- Estado de operaciones críticas.

- Clientes clave afectados o potencialmente afectados.

- Riesgo financiero preliminar.

- Riesgo contractual o comercial inmediato.

- Dependencias con proveedores o terceros.

3. Riesgo legal y regulatorio

- Marcos potencialmente aplicables.

- Necesidad de notificación.

- Ventanas temporales relevantes.

- Posible impacto en datos personales.

- Recomendaciones de legal/compliance sobre mensajes externos.

4. Comunicación en curso

- Qué se ha comunicado.

- A quién se ha comunicado.

- Por qué canal.

- Cuál es la próxima actualización.

- Qué dudas o fricciones están apareciendo.

5. Decisiones requeridas del comité

- Priorización de servicios a recuperar.

- Nivel de transparencia externa.

- Escalado de recursos internos o externos.

- Activación de proveedores especializados.

- Aprobación de comunicación pública.

- Aceptación temporal de riesgos operativos.

Este modelo conecta especialmente bien con servicios de ciberseguridad para empresas y CISO virtual o vCISO, porque traduce la información técnica a lenguaje de dirección.

Lo que no se debe comunicar en las primeras 24 horas

Tan importante como comunicar bien es evitar mensajes peligrosos.

Durante el primer día conviene evitar:

- “Está todo controlado” si todavía no está confirmado.

- “No hay datos afectados” sin validación forense.

- “El incidente está resuelto” antes de erradicación y verificación.

- “Ha sido un ataque sofisticado” como explicación defensiva sin evidencia.

- “No volverá a ocurrir” antes del análisis de causa raíz.

- Culpar públicamente a un proveedor, empleado o tercero.

- Dar detalles técnicos que faciliten explotación.

- Compartir indicadores no validados.

- Usar lenguaje excesivamente jurídico que parezca evasivo.

- Cambiar de versión en cada comunicación.

La prudencia no significa silencio. Significa comunicar lo verificado, declarar lo que sigue en análisis y comprometer una próxima actualización.

Errores que más dañan en las primeras 24 horas

1. Confundir prudencia con silencio

No comunicar “hasta saberlo todo” transmite descontrol. Es mejor comunicar con incertidumbre declarada que callar.

Ejemplo correcto:

“El alcance sigue en investigación. En este momento podemos confirmar que el protocolo de respuesta está activado y que los servicios críticos están siendo priorizados.”

2. Sobreprometer

Frases como “en dos horas estará resuelto” o “no hay impacto en datos” sin confirmación forense son bombas reputacionales.

3. Mensajes contradictorios entre áreas

Si ventas dice una cosa, soporte otra y dirección una tercera, el mercado percibe improvisación.

Por eso es imprescindible una única fuente de verdad y un circuito de aprobación rápido.

4. Tratar la crisis como un tema exclusivo de IT

El incidente puede ser tecnológico, pero la crisis es empresarial.

Deben estar sentados negocio, legal, comunicación, operaciones, seguridad y dirección.

5. Ignorar a empleados y mandos

Si empleados y mandos no reciben mensaje claro, se convierten en amplificadores involuntarios de rumores.

6. No preparar a atención al cliente y comercial

Los equipos de soporte, ventas y account management suelen recibir preguntas antes que el comité. Deben tener argumentario aprobado, límites claros y canal de escalado.

7. No coordinar comunicación con el SOC

Si el SOC gestionado detecta nuevas evidencias y comunicación no actualiza el relato, se genera una brecha peligrosa entre realidad técnica y narrativa corporativa.

Modelo de mensajes por audiencia

A continuación tienes ejemplos prácticos que pueden adaptarse según el incidente, el sector y el nivel de exposición pública.

Mensaje para comité de dirección

Objetivo: decisión rápida con riesgo controlado.

“Incidente activo en investigación. Impacto operativo preliminar en [sistema/proceso]. Contención inicial ejecutada en [acción]. Riesgos principales: [A/B/C]. Próxima actualización a las [hora], incluyendo recomendación sobre comunicación externa y prioridades de recuperación.”

Mensaje para empleados

Objetivo: reducir rumor y alinear comportamiento.

“Estamos gestionando un incidente de ciberseguridad. Se ha activado el protocolo corporativo y la información se centralizará en los canales oficiales.

Por favor, evita compartir hipótesis, capturas o información no validada. Si recibes preguntas externas, remítelas al canal designado.

Próxima actualización a las [hora].”

Mensaje para clientes clave

Objetivo: preservar confianza y anticipar fricción.

“Estamos gestionando un incidente de ciberseguridad que podría afectar parcialmente a [servicio/proceso]. Nuestro equipo ha activado medidas de contención, análisis y continuidad.

En este momento el alcance final sigue en validación. Te actualizaremos a las [hora] por este mismo canal o antes si existe información relevante que afecte a tu servicio.”

Mensaje para partners o proveedores críticos

Objetivo: proteger cadena operativa y coordinar dependencias.

“Tenemos un incidente en investigación con posible impacto en integraciones o servicios relacionados con [área]. Necesitamos coordinación técnica y operativa durante la ventana [hora-hora].

La comunicación queda centralizada en [responsable/canal]. Por favor, no realicéis cambios no coordinados hasta nueva instrucción.”

Mensaje para reguladores o autoridades, si aplica

Objetivo: cumplimiento diligente y trazabilidad.

“Se comunica incidente de ciberseguridad en fase de investigación inicial. La organización ha activado medidas de contención, análisis forense y continuidad.

El alcance final y el posible impacto sobre datos, servicios o terceros siguen en verificación. Se aportará actualización conforme avance la investigación y dentro de las ventanas regulatorias aplicables.”

Mensaje para medios, si hay exposición pública

Objetivo: evitar especulación y proteger reputación.

“La compañía está gestionando un incidente de ciberseguridad detectado recientemente. Se han activado los protocolos de respuesta, contención y continuidad, con apoyo de equipos especializados.

La investigación continúa abierta. Compartiremos información adicional cuando existan hechos verificados que puedan comunicarse de forma responsable.”

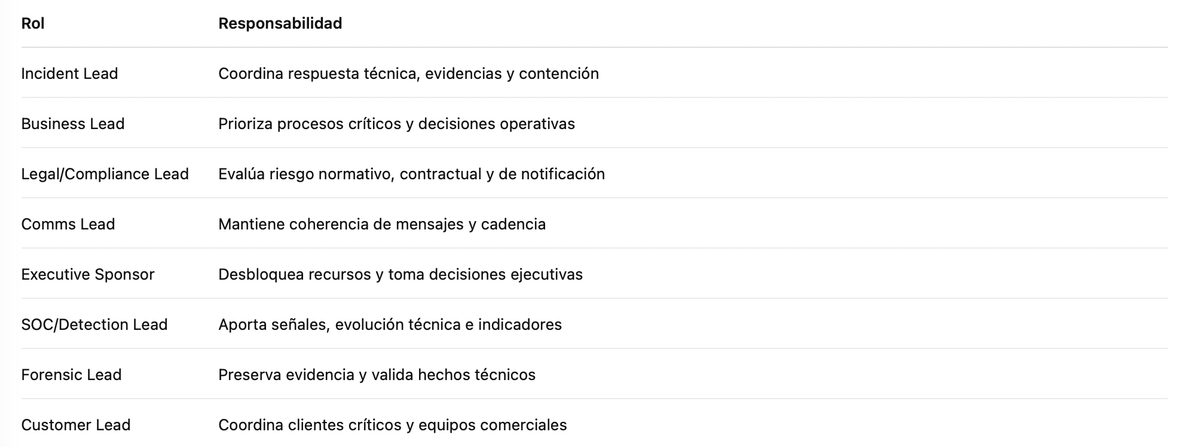

Gobernanza mínima de comunicación de crisis

Para que el sistema funcione en un día de máxima presión, hace falta una estructura mínima no negociable.

Roles clave

Este modelo debe conectarse con un proceso real de respuesta a incidentes y, si la organización tiene alta exposición, con un retainer de respuesta a incidentes.

Tres reglas operativas para comunicar bajo presión

1. Single source of truth

Debe existir una única versión de estado, con fecha, hora y responsable. Si no hay una fuente común, cada área acaba comunicando una realidad distinta.

2. Ventanas fijas de actualización

La cadencia es más importante que la cantidad de información. Incluso si no hay novedades relevantes, debe comunicarse que no hay cambios confirmados.

Ejemplo:

“No hay nuevos impactos confirmados desde la última actualización. La investigación continúa y mantenemos la próxima revisión a las [hora].”

3. Circuito de aprobación rápido

En plena crisis no puede existir un proceso de aprobación lento. Legal, comunicación, negocio y seguridad deben validar mensajes con rapidez y criterios predefinidos.

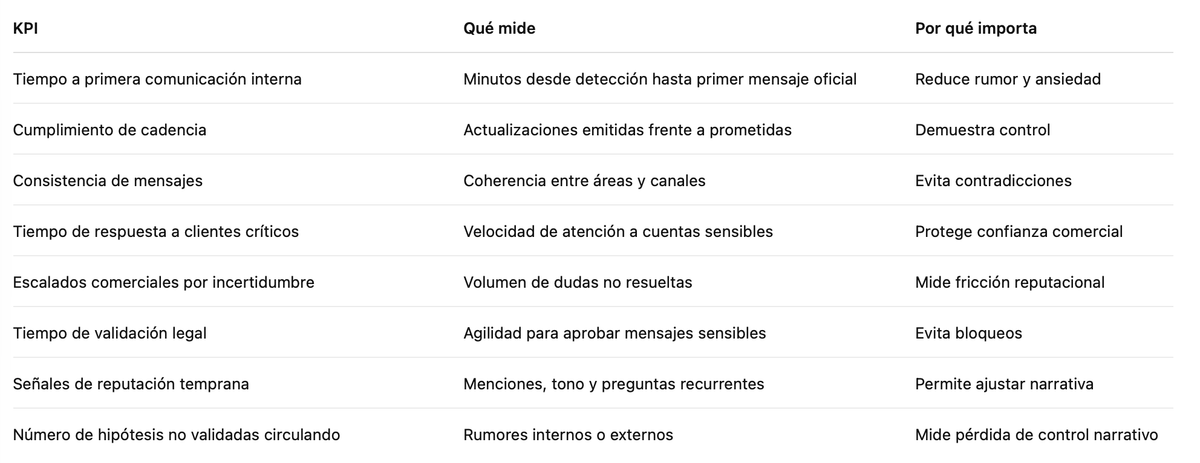

KPIs de comunicación para las primeras 24 horas

Lo que no se mide, no mejora. En crisis, tampoco se corrige a tiempo.

Estos KPIs ayudan al comité a saber si está gobernando la crisis o reaccionando a ella:

Checklist ejecutivo de 24 horas

Este checklist puede usarse directamente en comité de crisis.

Hora 0–2

- Activada célula de crisis.

- Definido responsable ejecutivo.

- Definido Incident Lead.

- Definidos responsables de comunicación, legal, negocio y tecnología.

- Identificados canales oficiales.

- Emitido primer mensaje interno.

- Fijada hora de próxima actualización.

- Prohibida comunicación no validada fuera del circuito oficial.

Hora 2–6

- Mapa de stakeholders validado.

- Clientes críticos identificados.

- Proveedores o partners críticos identificados.

- Primeros mensajes por audiencia preparados.

- Revisión legal/compliance completada.

- Criterios de comunicación externa definidos.

- Q&A inicial preparado para dirección, soporte y comercial.

Hora 6–12

- Comunicación a clientes o partners críticos ejecutada, si aplica.

- Canal de consultas críticas operativo.

- Mensaje para empleados actualizado.

- Portavoces internos alineados.

- SOC/forense sincronizados con comunicación.

- Riesgos regulatorios revisados.

- Próxima ventana de actualización confirmada.

Hora 12–24

- Segunda ronda de comunicación emitida.

- Incoherencias entre áreas corregidas.

- Decisión sobre comunicación pública ampliada tomada.

- Q&A ejecutivo actualizado.

- Riesgos reputacionales revisados.

- Evidencias de comunicación preservadas.

- Plan de comunicación para 24–72 horas preparado.

Cibercrisis y cumplimiento: NIS2, DORA, ENS e ISO 27001

La comunicación de crisis no es solo reputación. También puede tener implicaciones regulatorias, contractuales y probatorias.

NIS2

En organizaciones afectadas por NIS2, la capacidad de gestionar incidentes, escalar decisiones y notificar de forma ordenada es una parte esencial de la madurez de ciberseguridad.

Una mala comunicación puede agravar el impacto operativo, retrasar decisiones y dificultar la trazabilidad posterior.

DORA

En entidades financieras y proveedores TIC del sector financiero, DORA exige una gestión robusta del riesgo TIC y de la resiliencia operativa digital.

Durante una crisis, el comité debe tener visibilidad sobre:

- Funciones críticas afectadas.

- Proveedores TIC implicados.

- Impacto en clientes o servicios financieros.

- Medidas de continuidad.

- Evidencias de gestión y escalado.

ENS

En entornos sujetos al ENS, la comunicación debe coordinarse con gestión de incidentes, continuidad, protección de información, trazabilidad y responsabilidades.

La preparación previa es especialmente importante para organismos públicos, proveedores de la administración y servicios dentro del alcance ENS.

ISO 27001

En ISO 27001, la comunicación de incidentes conecta con gestión de riesgos, continuidad, responsabilidades, evidencias, mejora continua y tratamiento posterior.

Una comunicación disciplinada durante la crisis ayuda a demostrar que el sistema de gestión no es solo documental, sino operativo.

Qué cambia cuando el comité lidera bien la comunicación

Cuando dirección toma el control narrativo desde el principio, pasan tres cosas.

1. Mejora la ejecución operativa

Hay menos ruido, menos decisiones impulsivas y menos duplicidad de esfuerzos.

2. Se reduce el desgaste comercial

Los clientes perciben gestión responsable, no caos. Incluso cuando hay impacto real, la confianza aguanta mejor si existe transparencia, orden y cadencia.

3. Se protege mejor la reputación

La reputación no se protege negando el problema. Se protege demostrando control, diligencia y responsabilidad.

No se trata de “comunicar bonito”. Se trata de gobernar incertidumbre bajo presión.

Y ese es, precisamente, el trabajo del comité en una cibercrisis.

Cómo preparar esta capacidad antes del incidente

La comunicación de crisis no se improvisa el día del ataque. Debe prepararse antes.

Una organización madura debería tener:

- Protocolo de comunicación de cibercrisis.

- Roles y responsables definidos.

- Plantillas por audiencia.

- Mapa de stakeholders.

- Criterios de escalado.

- Canales oficiales.

- Q&A para portavoces.

- Contactos de emergencia.

- Integración con SOC, legal, compliance y continuidad.

- Simulacros periódicos.

- Revisión posterior a incidentes o ejercicios.

Esta preparación puede formar parte de un servicio más amplio de consultoría de ciberseguridad, continuidad de negocio, SOC gestionado o respuesta a incidentes.

Cómo puede ayudar Hard2bit

En Hard2bit ayudamos a las empresas a preparar, gestionar y mejorar su capacidad de respuesta ante ciberincidentes desde una perspectiva técnica, operativa, regulatoria y ejecutiva.

Podemos ayudarte a:

- Diseñar protocolos de comunicación de crisis cibernética.

- Preparar plantillas para comité, empleados, clientes, proveedores y reguladores.

- Integrar comunicación con respuesta técnica y SOC.

- Realizar simulacros de cibercrisis para dirección.

- Revisar la madurez de respuesta a incidentes.

- Alinear el modelo con NIS2, DORA, ENS e ISO 27001.

- Definir cuadros de mando y KPIs para comité.

- Establecer modelos de gobierno para incidentes graves.

Servicios relacionados:

- Respuesta a incidentes

- Retainer de respuesta a incidentes

- SOC gestionado

- Consultoría de ciberseguridad

- Continuidad de negocio

- CISO virtual / vCISO

- NIS2

- DORA

- ENS

- ISO 27001

Si quieres fortalecer tu protocolo de comunicación de crisis para ciberincidentes a nivel comité de dirección, puedes contactar con el equipo de Hard2bit.

En las primeras 24 horas de un ciberincidente, la comunicación del comité no es un apéndice del incidente: es una palanca de continuidad, confianza y control.

Si esperas a tener certeza total, llegas tarde. Si improvisas mensajes, pierdes coherencia. Si no defines cadencia, dejas espacio al rumor.

El estándar que funciona es simple y exigente:

Hablar pronto, hablar claro, hablar coordinados y sostener el ritmo.

Cuando el comité asume ese liderazgo, la organización no solo responde mejor al incidente actual. También sale más preparada para el siguiente.

Aviso de responsabilidad

El contenido de este artículo tiene carácter meramente informativo y divulgativo. No constituye asesoramiento legal, regulatorio, técnico-forense ni una instrucción específica de actuación ante un incidente de ciberseguridad.

La gestión y comunicación de una cibercrisis debe adaptarse al contexto concreto de cada organización, al tipo de incidente, al sector, a los sistemas afectados, a los contratos aplicables y a las obligaciones legales o regulatorias vigentes, incluyendo, en su caso, NIS2, DORA, ENS, ISO 27001, RGPD u otros marcos aplicables.

Antes de emitir comunicaciones internas, externas, regulatorias o públicas durante un incidente, se recomienda contar con la revisión de los equipos responsables de seguridad, legal, compliance, comunicación corporativa y dirección, así como con apoyo especializado cuando la situación lo requiera.

Hard2bit no asume responsabilidad por decisiones tomadas exclusivamente a partir de este contenido sin un análisis específico del caso. Para una actuación adecuada, es recomendable disponer de un protocolo de respuesta a incidentes y comunicación de crisis previamente definido, probado y adaptado a la realidad de la organización.