La transición post-cuántica no empezará el día en que un regulador publique una obligación específica. Para muchas empresas europeas, ya ha empezado: en sus contratos tecnológicos, en sus ciclos de renovación, en sus datos de larga vida útil, en sus proveedores críticos y en arquitecturas que no siempre están preparadas para cambiar de criptografía sin fricción.

2026 no será el año del “big bang” post-cuántico. Será, para las organizaciones maduras, el año en que se separen dos grupos: las que convierten una amenaza todavía abstracta en un programa ejecutable y las que siguen esperando una fecha mágica para empezar.

Ese segundo grupo llega tarde.

La criptografía post-cuántica ya no debe tratarse como una conversación futurista sobre algoritmos. En 2024, NIST publicó sus primeros estándares finales de criptografía post-cuántica —ML-KEM, ML-DSA y SLH-DSA—, un hito relevante para la transición técnica. En paralelo, la Comisión Europea ha recomendado a los Estados miembros avanzar hacia una hoja de ruta coordinada para la adopción de criptografía post-cuántica.

La cuestión, por tanto, ya no es solo si habrá impacto empresarial. La pregunta relevante es cuándo, dónde y con qué coste afectará a cada organización.

Desde una perspectiva B2B, la idea central es clara: la preparación post-cuántica es un problema de gestión de riesgo, arquitectura empresarial, terceros y resiliencia operativa; no solo un cambio de algoritmos.

Si se aborda como “cambiar una librería” en el último momento, el resultado habitual será deuda técnica, dependencia de proveedores, presión presupuestaria y exposición prolongada en activos críticos.

En este artículo planteamos una hoja de ruta realista para empresas europeas entre 2026 y 2028, centrada en tres prioridades:

- Inventario criptográfico con foco en negocio.

- Priorización por riesgo y viabilidad.

- Acciones ejecutables que generen tracción sin bloquear operaciones.

1. De la narrativa técnica al riesgo de negocio

El principal error en muchos comités de dirección es tratar la criptografía post-cuántica como una moda técnica. No lo es.

Debe integrarse en el mapa de riesgo corporativo, junto con la continuidad de negocio, la resiliencia digital, la gestión de terceros y el cumplimiento normativo.

La pregunta correcta no es únicamente:

¿Cuándo estarán listos los algoritmos?

La pregunta útil para dirección es:

¿Qué información protegemos hoy que seguirá siendo sensible dentro de 5, 7 o 10 años?

Ese cambio de enfoque transforma la conversación. Ya no se trata solo de criptografía, sino de exposición futura, riesgo operativo y capacidad de adaptación.

Algunas preguntas que debería plantearse cualquier CEO, CISO, CIO o responsable de cumplimiento son:

- ¿Qué datos protegidos hoy conservarán valor estratégico dentro de varios años?

- ¿Qué procesos dependen de firmas, certificados o mecanismos de intercambio de claves con ciclos de vida largos?

- ¿Qué sistemas críticos no pueden actualizarse fácilmente?

- ¿Qué proveedores condicionan nuestra capacidad real de migración?

- ¿Qué contratos tecnológicos firmados hoy pueden convertirse en deuda criptográfica mañana?

Aquí aparece el escenario conocido como harvest now, decrypt later: capturar información cifrada hoy para intentar descifrarla en el futuro, cuando existan capacidades cuánticas suficientemente avanzadas.

No todas las organizaciones están expuestas de la misma forma. Pero el riesgo es especialmente relevante en sectores con datos de larga vida útil o alto valor estratégico: sanidad, defensa, energía, finanzas, industria, investigación, propiedad intelectual, administraciones públicas y proveedores tecnológicos.

En Europa, además, el contexto regulatorio empuja hacia una postura de diligencia reforzada. NIS2 y DORA no son normas específicas de criptografía post-cuántica, pero sí elevan las exigencias sobre gestión del riesgo, continuidad, resiliencia, proveedores críticos y evidencias de control.

Por eso, la preparación post-cuántica debe conectarse con los programas existentes de NIS2, DORA, ISO 27001 y ENS, no crear un silo técnico nuevo.

Si la organización ya trabaja en ciberresiliencia, continuidad de negocio y recuperación ante desastres, la transición post-cuántica debe colgar de ese mismo marco.

Ese es el primer movimiento inteligente.

2. Inventario criptográfico: sin mapa, no hay transición

No se migra lo que no se ve.

Y muchas empresas sobrestiman su visibilidad criptográfica.

Cuando hablamos de inventario post-cuántico, no basta con listar certificados TLS públicos o revisar balanceadores, firewalls y VPN. Eso es solo una parte del problema.

Un inventario útil debe identificar dónde, cómo y por qué se utiliza criptografía en procesos de negocio críticos.

Qué debe incluir un inventario criptográfico útil

Un inventario inicial debería cubrir, como mínimo:

- Activos y servicios: aplicaciones, APIs, plataformas cloud, sistemas on-premise, OT/IoT, endpoints, backups y servicios expuestos.

- Uso criptográfico: cifrado en tránsito, cifrado en reposo, firma digital, intercambio de claves, certificados, sellado temporal y gestión de secretos.

- Dependencias técnicas: librerías, HSM, PKI, versiones de protocolos, módulos de seguridad, firmware y componentes embebidos.

- Dependencias externas: proveedores SaaS, MSP, fabricantes, integradores, pasarelas, plataformas cloud e integraciones B2B.

- Ciclo de vida: vigencia de certificados, horizonte de soporte, ventanas de cambio, criticidad operativa y restricciones de actualización.

- Contexto del dato: sensibilidad, retención, impacto legal, impacto regulatorio, valor competitivo y persistencia temporal.

El objetivo no es construir un inventario perfecto desde el primer día. El objetivo es obtener visibilidad suficiente para tomar decisiones.

Un inventario válido para una auditoría puede no ser suficiente para una transición post-cuántica. La clave es que responda a preguntas ejecutivas:

- ¿Qué activo es crítico?

- ¿Qué dato protege?

- ¿Durante cuánto tiempo seguirá siendo sensible?

- ¿Qué criptografía utiliza?

- ¿Quién es el propietario?

- ¿Cuánto cuesta cambiarlo?

- ¿Qué proveedor o contrato bloquea la transición?

Cuando el inventario se conecta con exposición real, arquitectura y cadena de suministro, la priorización mejora de forma significativa. Por eso conviene integrarlo con ejercicios de auditoría de seguridad informática, auditoría de infraestructura y red y gestión de superficie de ataque.

Errores habituales en el inventario

Los errores más frecuentes son:

- Reducir el análisis a infraestructura visible e ignorar aplicaciones, APIs y procesos de firma.

- No incluir proveedores, justo donde suele estar la parte menos controlable.

- No mapear datos de larga duración.

- No asignar propietario de negocio por activo o proceso.

- No conectar el inventario con una CMDB, repositorio de arquitectura o modelo de gestión del cambio.

- No actualizarlo después de renovaciones tecnológicas, nuevos SaaS o cambios en cloud.

El resultado suele ser un mapa incompleto, técnico y poco útil para dirección.

Para evitarlo, el inventario debe tener un dueño claro, una periodicidad de revisión y una relación directa con compras, arquitectura, compliance y operaciones.

3. Clasificación inicial: pasar del inventario a la decisión

Una organización puede quedar bloqueada si intenta clasificar todo con demasiado detalle desde el principio. Para avanzar, conviene usar un modelo simple.

Una clasificación inicial en cuatro niveles suele ser suficiente:

Nivel A — Crítico y alta persistencia

Datos muy sensibles, larga vida útil e impacto alto si se comprometen en el futuro. Aquí entran secretos industriales, información sanitaria, propiedad intelectual, información regulada, datos financieros sensibles o información estratégica.

Nivel B — Crítico y baja persistencia

Procesos críticos para la operación, pero con datos de vida útil más corta. Requieren protección, aunque el riesgo diferido puede ser menor.

Nivel C — Importante o moderado

Activos relevantes para la operación, pero con menor impacto estratégico o menor persistencia del dato.

Nivel D — No crítico o sustituible

Sistemas de bajo impacto, datos poco sensibles o activos con sustitución rápida.

Este modelo permite pasar de un inventario técnico a una cartera priorizada para dirección.

La preparación post-cuántica no debe competir por atención como un proyecto aislado. Debe integrarse en el mismo lenguaje que ya se utiliza para análisis de riesgos, riesgo residual y postura de seguridad.

4. Priorización 2026-2028: riesgo x viabilidad

Una vez existe visibilidad mínima, el siguiente error habitual es intentar mover todo a la vez.

El resultado suele ser previsible: fatiga organizativa, proyectos bloqueados, dependencias no resueltas y pérdida de credibilidad ante dirección.

La priorización efectiva combina dos ejes:

- Riesgo acumulado: impacto, probabilidad, sensibilidad del dato y horizonte temporal.

- Viabilidad de ejecución: complejidad técnica, coste, dependencia de terceros, ventana operativa y madurez interna.

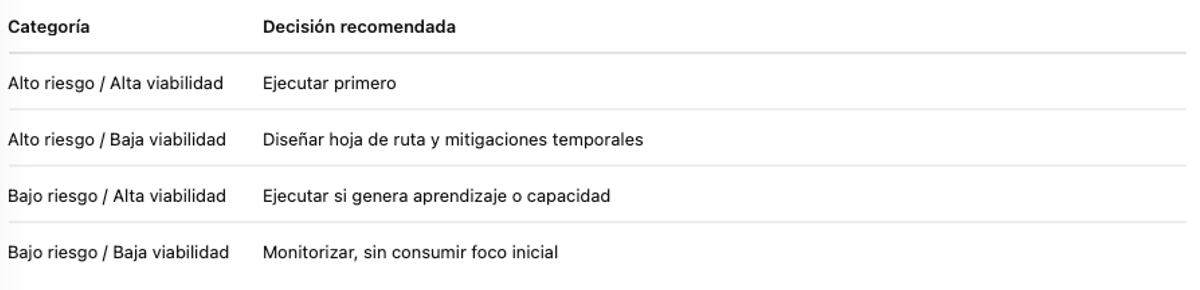

Matriz ejecutiva de decisión

Una matriz sencilla puede ayudar a ordenar el programa:

Este enfoque evita debates interminables y ayuda a justificar decisiones ante comité de riesgos, auditoría, regulador y dirección financiera.

Factores que deben pesar más de lo habitual

Entre 2026 y 2028 conviene sobrerrepresentar tres factores en la priorización.

El primero es la vida útil de la información. Cuanto más tiempo deba mantenerse confidencial un dato, mayor es la exposición al riesgo diferido.

El segundo es la rigidez contractual con proveedores. Muchos cambios no dependerán solo del equipo interno, sino de fabricantes, SaaS, integradores, MSP, HSM, PKI gestionada o plataformas cloud.

El tercero son las dependencias de identidad y confianza: PKI, certificados, firma digital, autenticación, sellado temporal, APIs y cuentas de servicio.

Este último punto conecta directamente con la gestión de IAM y postura cloud, Zero Trust e identidades no humanas, porque buena parte del riesgo criptográfico vive en mecanismos de confianza que no siempre están bien inventariados.

Qué no priorizar al principio

No todo debe entrar en la primera ola.

Conviene evitar:

- Migraciones complejas sin propietario claro.

- Sistemas de bajo impacto con alto esfuerzo técnico.

- Iniciativas cosméticas para “marcar casilla”.

- Pilotos sin criterios de éxito.

- Cambios que no reduzcan riesgo medible ni generen aprendizaje reutilizable.

La madurez no se demuestra por el volumen de tareas completadas. Se demuestra por la reducción de riesgo, la mejora de visibilidad y la capacidad real de adaptación.

5. Acciones ejecutables para 2026

“Quick win” no significa trivial. Significa acción de alto retorno que reduce riesgo o acelera capacidad en semanas o meses, no en años.

Estas son acciones realistas para una empresa europea en 2026.

5.1 Crear un grupo de gobierno criptográfico

La transición post-cuántica necesita un foro transversal. No puede vivir únicamente en IT.

Un grupo de gobierno criptográfico debería incluir, al menos:

- CISO o responsable de seguridad.

- Arquitectura empresarial.

- IT operations.

- Cloud/security engineering.

- Compras/procurement.

- Legal y compliance.

- Responsables de negocio de procesos críticos.

- Gestión de proveedores.

Su mandato debe ser claro: visibilidad, priorización, decisiones de arquitectura, seguimiento de terceros y escalado de bloqueos.

Sin este foro, la preparación post-cuántica se fragmenta en iniciativas inconexas.

5.2 Actualizar la política de compra tecnológica

A partir de 2026, toda RFP, renovación tecnológica o compra relevante debería incluir requisitos mínimos de preparación criptográfica.

No se trata de exigir que todo proveedor esté ya completamente migrado. Se trata de exigir transparencia y capacidad de evolución.

Algunas preguntas útiles para proveedores:

- ¿Tiene roadmap de criptografía post-cuántica?

- ¿Qué componentes criptográficos utiliza su producto o servicio?

- ¿Permite actualizar algoritmos sin rediseño completo?

- ¿Qué dependencias externas afectan a esa actualización?

- ¿Qué evidencias puede aportar sobre crypto-agility?

- ¿Qué impacto tendrá en rendimiento, compatibilidad y soporte?

- ¿Qué compromisos contractuales puede asumir?

Esto evita introducir hoy tecnología que nazca obsoleta mañana.

Este punto conecta directamente con una disciplina más amplia: cómo comprar ciberseguridad en 2026 y evaluar proveedores MSSP, software y servicios.

5.3 Crear un baseline de activos críticos

No esperes al inventario perfecto.

Empieza por los procesos críticos de negocio y los datos de larga persistencia. Un baseline del 20-30% bien elegido aporta más valor que un 100% superficial.

La selección inicial debería incluir:

- Procesos regulados.

- Plataformas con datos sensibles.

- Sistemas de identidad y confianza.

- Entornos cloud críticos.

- Integraciones B2B.

- Sistemas con proveedores difíciles de sustituir.

- Backups y repositorios de información histórica.

- Componentes de firma y certificación.

Este baseline puede apoyarse en trabajos existentes de gestión de vulnerabilidades, auditoría de seguridad y cuadro de mando de ciberresiliencia.

5.4 Lanzar pilotos controlados

Los pilotos deben realizarse en dominios acotados, con impacto operativo limitado y criterios de éxito definidos.

El objetivo no es “migrar todo”. El objetivo es aprender.

Un buen piloto debería medir:

- Compatibilidad.

- Rendimiento.

- Impacto en operación.

- Dependencias técnicas.

- Cambios en monitorización.

- Impacto en proveedores.

- Requisitos de rollback.

- Complejidad de soporte.

Los pilotos pueden comenzar en entornos internos, servicios no críticos, laboratorios, segmentos aislados o plataformas donde exista capacidad de control.

También pueden conectarse con programas de investigación y desarrollo en ciberseguridad cuando la organización necesite validar tecnologías emergentes antes de escalarlas.

5.5 Definir KPI orientados a riesgo

Medir “número de sistemas revisados” no es suficiente.

Los KPI deben hablar el lenguaje de dirección:

- Porcentaje de activos críticos con uso criptográfico identificado.

- Porcentaje de datos de larga vida clasificados.

- Porcentaje de terceros críticos con roadmap documentado.

- Número de bloqueos contractuales identificados.

- Porcentaje de sistemas críticos con capacidad de actualización criptográfica.

- Número de pilotos completados con criterios de éxito.

- Reducción de exposición en activos Nivel A.

- Riesgo residual aceptado por comité.

Lo que no se mide en lenguaje de riesgo no compite por presupuesto.

5.6 Preparar a auditoría y consejo

La dirección no necesita una clase de criptografía. Necesita una narrativa clara.

El mensaje debe incluir:

- Hipótesis de amenaza.

- Activos afectados.

- Criterios de priorización.

- Dependencias de terceros.

- Roadmap 2026-2028.

- Coste estimado.

- Riesgo residual.

- Decisiones pendientes.

Este enfoque facilita aprobación presupuestaria, reduce fricción con auditoría y mejora la interlocución con supervisores, clientes enterprise y comités de riesgo.

También permite conectar el programa con ejercicios de respuesta a incidentes, threat intelligence y simulación adversaria o Red Team cuando se quiera validar capacidad real de detección, decisión y recuperación.

6. Hoja de ruta 2026-2028

No existe un calendario único para todos los sectores. Una empresa industrial con OT, una entidad financiera, una organización sanitaria y una compañía SaaS no tendrán el mismo punto de partida.

Pero sí existe una secuencia razonable.

Fase 1 — 2026: visibilidad y gobierno

Objetivos principales:

- Crear grupo de gobierno criptográfico.

- Identificar activos críticos.

- Construir inventario criptográfico inicial.

- Clasificar datos por sensibilidad y persistencia.

- Actualizar requisitos de compra y terceros.

- Lanzar pilotos acotados.

- Definir KPI de seguimiento.

Resultado esperado: la organización deja de decidir por intuición y empieza a decidir con datos.

En esta fase, la prioridad no es transformar toda la arquitectura. La prioridad es saber dónde está el riesgo, quién lo gestiona y qué decisiones deben tomarse primero.

Fase 2 — 2027: ejecución dirigida y refuerzo contractual

Objetivos principales:

- Extender inventario a dominios de alta dependencia.

- Ejecutar cambios en activos de alto riesgo y alta viabilidad.

- Incluir cláusulas de transición en proveedores críticos.

- Definir patrones de arquitectura crypto-agile.

- Integrar métricas en comités de riesgo.

- Documentar excepciones y riesgo residual.

Resultado esperado: reducción visible del riesgo priorizado y menor dependencia de decisiones ad hoc.

En esta fase, procurement y legal se vuelven tan importantes como IT. Muchas barreras aparecerán en contratos, soporte, licencias, garantías, integradores y calendarios de renovación.

Fase 3 — 2028: escalado y normalización

Objetivos principales:

- Industrializar procesos de actualización criptográfica.

- Aumentar cobertura en sistemas complejos.

- Consolidar lecciones de pilotos y primeras migraciones.

- Integrar el seguimiento en el cuadro de mando corporativo.

- Normalizar requisitos en arquitectura, compras y gestión de cambios.

- Preparar escenarios de transición ampliada.

Resultado esperado: la preparación post-cuántica deja de ser un proyecto especial y se convierte en una capacidad estable de la organización.

La organización no será “perfectamente quantum-safe” en 2028. Pero sí debería tener visibilidad, gobierno, criterios, capacidad de ejecución y control de terceros suficiente para no improvisar.

7. Riesgos de no actuar

Posponer la preparación no elimina el coste. Lo desplaza y lo multiplica.

Riesgo financiero

Una transición urgente bajo presión suele generar compras no optimizadas, dependencia de proveedores, costes de integración superiores y menor poder de negociación.

Cuando la organización no se prepara, paga dos veces: primero por la tecnología que no tuvo en cuenta la transición y después por corregirla deprisa.

Riesgo operativo

Sin inventario ni priorización, los cambios se realizan sobre sistemas mal comprendidos.

Eso aumenta la probabilidad de interrupciones, degradación de servicio, incompatibilidades, ventanas de cambio fallidas y rollback continuo.

Riesgo regulatorio

En marcos europeos exigentes, la pregunta no será solo si la empresa migró o no migró.

La pregunta será si gestionó prudentemente un riesgo conocido.

La ausencia de trazabilidad, criterios de priorización, evidencias y decisiones documentadas puede pesar en auditorías, inspecciones, reclamaciones y litigios.

Este punto es especialmente relevante para organizaciones sujetas a DORA, NIS2, ENS o sistemas de gestión basados en ISO 27001.

Riesgo estratégico

Las empresas que no desarrollen criptoagilidad serán más lentas para responder a nuevos requisitos de clientes enterprise, administraciones públicas, cadenas globales de suministro y sectores regulados.

En algunos mercados, la preparación post-cuántica puede convertirse en un criterio de selección de proveedores antes de ser una obligación formal.

8. Qué puede pedir un CEO o CISO en los próximos 30-45 días

Para activar el programa sin discursos largos, dirección puede pedir siete entregables concretos:

- Lista de 20 procesos o sistemas críticos con uso criptográfico identificado.

- Clasificación A/B/C/D por criticidad y persistencia del dato.

- Top 10 dependencias de terceros con estado de roadmap post-cuántico.

- Matriz riesgo/viabilidad con primeros candidatos de actuación.

- Política de compra actualizada con requisitos crypto-agile.

- Definición de 5 KPI para comité de dirección o comité de riesgos.

- Propuesta de 2 pilotos acotados con criterios de éxito.

Con eso, la organización pasa de “tenemos que hacer algo” a “tenemos un programa con decisiones, responsables y prioridades”.

Ese es el salto importante.

9. Cómo conectar la preparación post-cuántica con el programa de ciberseguridad existente

La preparación post-cuántica no debe competir con el resto de prioridades de seguridad. Debe integrarse en ellas.

Una empresa que ya trabaja en consultoría de ciberseguridad, cumplimiento GRC, seguridad cloud, gestión de vulnerabilidades o SOC gestionado no necesita crear una estructura paralela.

Necesita incorporar preguntas post-cuánticas en procesos que ya existen:

- Gestión de riesgos.

- Arquitectura empresarial.

- Compras tecnológicas.

- Evaluación de terceros.

- Auditoría interna.

- Gestión de cambios.

- Continuidad de negocio.

- Gestión de vulnerabilidades.

- Seguridad cloud.

- Gestión de identidad.

- Revisión contractual.

- Cuadro de mando de ciberresiliencia.

Este enfoque reduce fricción y aumenta la probabilidad de ejecución real.

También evita uno de los grandes riesgos de la transición post-cuántica: convertirla en una iniciativa aislada, difícil de financiar y desconectada del negocio.

10. Conclusión: 2026-2028 es ventana de preparación, no de espera

La preparación post-cuántica en empresas europeas no requiere alarmismo ni promesas grandilocuentes.

Requiere disciplina.

Inventariar. Priorizar. Exigir transparencia a proveedores. Medir riesgo. Ejecutar pilotos. Construir criptoagilidad. Documentar decisiones. Integrar el programa en la resiliencia corporativa.

Las organizaciones que empiecen en 2026 llegarán a 2028 con más visibilidad, menor exposición en datos de larga vida, mejor control de terceros y una arquitectura más adaptable.

Las que esperen a una obligación explícita probablemente pagarán dos veces: en coste de transición y en riesgo acumulado.

La decisión importante no es migrarlo todo mañana.

La decisión importante es empezar con método.

Tratar la criptografía post-cuántica como un programa de resiliencia empresarial con dueño, métricas y roadmap —no como un tema técnico que “ya resolverá IT”— puede convertirse en una ventaja competitiva real.

Y todavía estamos a tiempo de hacerlo bien.

¿Quieres evaluar la preparación post-cuántica de tu organización?

En Hard2bit ayudamos a empresas a convertir la preparación post-cuántica en un plan ejecutable: inventario criptográfico, clasificación de activos críticos, análisis de terceros, matriz riesgo/viabilidad, roadmap 2026-2028 y primeros pilotos controlados.

Podemos ayudarte a construir en 30-45 días un primer mapa de exposición criptográfica con foco ejecutivo y técnico.

Contacta con Hard2bit y te ayudamos a priorizar los primeros pasos.

Fuentes recomendadas

- NIST: publicación de los primeros estándares finales de criptografía post-cuántica.

- Comisión Europea: recomendación para una hoja de ruta coordinada hacia la criptografía post-cuántica.

- NIS Cooperation Group: roadmap europeo para la transición a criptografía post-cuántica.